Cloud Native Computing Foundationがan analysis of modern cybersecurity practicesを出版、人工知能を使用した攻撃が現在、重大な脅威になっていることを明らかにした。このレポートは人工知能が脅威の状況と、企業が利用できる防御手段の両方を変革する中で、組織が多層防御戦略を採用することの重要性を強調している。

レポートはAI駆動攻撃が従来のフィッシング攻撃を超えて進化し、人間の信頼を悪用する洗練されたターゲットキャンペーンに進化していると説明している。2023年にDarktraceは、wormGPTやFraudGPTといったクラックツールを使うハッカーが、従来のセキュリティフィルターを避ける組織に対して高度にパーソナライズ化された欺瞞的攻撃キャンペーンを展開した結果、ソーシャルエンジニアリング攻撃が135%増加したと報告している。

サイバーセキュリティはもはやIT問題ではなく取締役会の優先事項です。AI駆動サイバー脅威はもはや一般的なフィッシングメールや旧来のマルウェアに限定されず、今日の攻撃はよりスマートで、より正確で、驚くほど説得力があります。

この分析結果は、ひとつのセキュリティツールに依存するだけではもはや十分ではないことを強調している。これらの脅威と戦うために成功している組織は、ファイアウォール、暗号化、高度な脅威検出を組み合わせた統合システムを求めている。Talionの投稿によると、AIも既に脅威と戦うために使用されている;米国では73%の企業が何らかの形でAIを導入、54%が生成AIを採用しており、これにより継続的な監視が必要なオポチュニティと脆弱性の両方が生じている。

CNCFレポートによると侵入検知システムは現代のサイバーセキュリティアーキテクチャの基盤を形成している。AWS GuardDuty、Microsoft Defender for Cloud、Google Cloud IDSなどのクラウドネイティブソリューションは、クラウド環境で運用する組織にリアルタイムの監視能力を提供している。完全にリモートまたはハイブリッドな労働力を持つ組織はユーザー活動の可視性を提供し、OAuthアプリケーションの悪用から保護するCloud Access Security Brokers(CASBs)を使用している。

レポートは企業が従来のシグネチャベースの検出方法に過度に依存しないよう警告している。2017年のBadRabbitランサムウェア攻撃は、既知の攻撃パターンのみを認識するシステムを回避する高度な脅威が、どのように存在するかを示した。レポートはFlash Playerの更新に見えるものが実際にはファイルを暗号化し、ビットコインの身代金を要求するランサムウェアをトリガーしたケースを引用している。

セキュリティはレイヤリングであり、運ではありません。

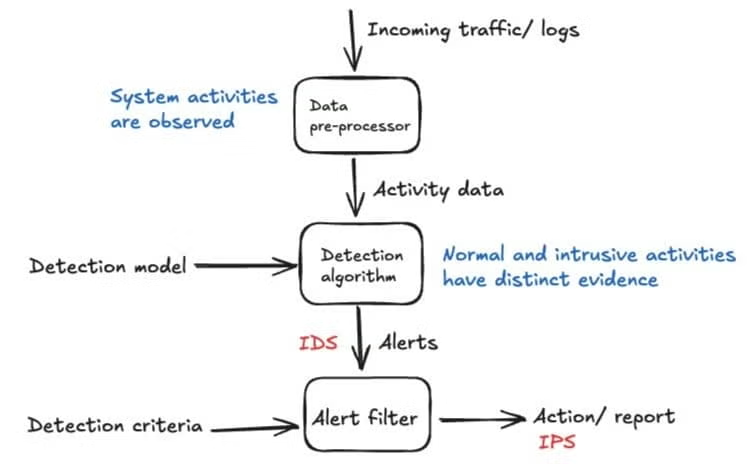

レポートは、シグネチャベースと異常検出ベースの検出を組み合わせたハイブリッドアプローチを推奨しており、IDS(侵入検知システム)とIPS(侵入防止システム)の使用を推奨している。シグネチャベースのシステムは文書化された脅威を特定するのに効果的であり、予測可能なトラフィックパターンを持つ組織に適していると説明している。対照的に、異常検出ベースのシステムは異常な行動パターンを検出するのに役立ち、機密データを扱うセクターの組織に特に価値がある。IDSとIPSプロバイダーのCyberMaxxによるレポートもこれに同意しており、従来のセキュリティツールは適切に構成され、他の技術と統合されている場合に効果的であると述べている。

侵入防止システムは単にセキュリティチームに警告するだけでなく、脅威をアクティブにブロックすることで検出機能を補完する。CNCFレポートよるとヘルステクノロジープロバイダーのOmada Healthは、リアルタイムの侵入検知とプロアクティブな脅威防止を組み合わせるために、Threat Stackのクラウドセキュリティプラットフォームを使用している。この統合によりセキュリティチームの分析時間が1日あたり2時間以上節約され、規制遵守にも役立っている。

レポートはCOVID-19パンデミック以降、特にリモートワークへのシフトに伴い、多くの潜在的な攻撃ベクトルの出現とともに、エンドポイントセキュリティが重要な問題となっていることを強調している。この用途向けのクラウドネイティブなソリューションは、継続的なシグネチャ更新やオンプレミス環境を必要とせず、機械学習を用いてファイル、ネットワークトラフィック、ユーザーの振る舞いを分析する。2017年に発生し、世界中の企業に影響を与えたWindowsの脆弱性を悪用したWannaCry ランサムウェアのアウトブレイク時に、CrowdStrike Falcon の機械学習機能は異常な振る舞いのパターンを検知し、感染したエンドポイントを隔離するとともにさらなる拡散を防止した。

サイバーインシデントの財務コストは大幅に増加している。サイバーセキュリティと人工知能に関するHarvardレポートによると、ランサムウェアによる侵害の復旧には平均491万ドルかかり、身代金の支払いが発生する場合もある。ビジネスメール詐欺はデータ侵害の10%を占め、修正に約490万ドルかかり、年間の総コストは数十億ドルに達する可能性がある。盗まれた資格情報はデータ侵害の16%を占め、平均480万ドル以上のコストがかかっている。

ユーザー行動分析は通常の従業員活動のベースラインを確立し、いつもと違うアクセス時間や場所などの逸脱を検出することで内部脅威に対処する。CNCFレポートはSplunk UBAやDarkTraceなどのツールが、潜在的な脅威を示す異常行動の検出に成功したことを引用している。

Talionレポートは、AI駆動攻撃に対する脆弱性やデータ処理と監視に関する倫理的考慮事項を含む、サイバーセキュリティにおけるAIへの懸念を認めている。バランスを取ることを推奨しており、自己満足や完全に自動化されたシステムから生じる偽の安全感を避けるために、組織がAI駆動オートメーションと人間の専門知識を組み合わせることをアドバイスしている。

Harvardレポートは、運用ワークフロー全体での攻撃防止に焦点を当てたAIデプロイが、侵害コストを実質的に削減できることを示唆している。AIを広範に使用している組織は、これらの技術を導入していない組織と比較して侵害コストが平均220万ドル少なく、46%のコスト削減を実現している。

CNCFレポートは出現し増えつつあるAI駆動の脅威に対処するため、効果的なサイバーセキュリティには技術、トレーニング、インフラへの慎重な投資が必要であると結論付けている。